Bắt đầu nhanh

Phần Bắt đầu nhanh sẽ cung cấp cho bạn thông tin về cách kết nối lần đầu với nền tảng GravityZone và hướng dẫn bạn những bước đầu tiên thông qua bảng điều khiển.

Các tính năng của GravityZone có thể được định cấu hình và quản lý thông qua nền tảng quản lý tập trung có tên là Trung tâm điều khiển. Trung tâm điều khiển có giao diện dựa trên web mà bạn có thể truy cập bằng tên người dùng và mật khẩu.

Articles

Truy cập Trung tâm điều khiển (Control Center)

Truy cập vào Trung tâm điều khiển được thực hiện trong trình duyệt web thông qua tài khoản người dùng. Bạn sẽ nhận được thông tin đăng nhập của mình qua email sau khi tài khoản của bạn đã được tạo.

Use two-factor authentication (2FA)

Nền tảng GravityZone Cloud sử dụng xác thực hai yếu tố (2FA) theo mặc định.

Xác thực hai yếu tố bổ sung thêm một lớp bảo mật cho tài khoản GravityZone, bằng cách yêu cầu mã xác thực bên cạnh thông tin xác thực của Trung tâm điều khiển. 2FA yêu cầu tải xuống và cài đặt Google Authenticator, Microsoft Authenticator hoặc bất kỳ ứng dụng xác thực TOTP (Thuật toán mật khẩu một lần dựa trên thời gian) hai yếu tố nào trên một thiết bị như điện thoại thông minh hoặc máy tính. Ứng dụng xác thực tạo mã gồm sáu chữ số cứ sau 30 giây. Để hoàn tất đăng nhập Trung tâm điều khiển, sau khi nhập mật khẩu, người dùng sẽ phải cung cấp mã xác thực gồm sáu chữ số.

- Mở trình duyệt

- Truy cập địa chỉ: https://gravityzone.bitdefender.com.

- Nhập thông tin tài khoản chọn Next.

- Khi kết nối lần đầu tiên, hãy định cấu hình xác thực hai yếu tố và nhập mã gồm sáu chữ số được yêu cầu.

Theo mặc định, bạn phải nhập mã gồm sáu chữ số từ ứng dụng xác thực của mình mỗi khi đăng nhập. Để bỏ qua bước này, hãy chọn tùy chọn Tin cậy trình duyệt này để GravityZone không yêu cầu mã gồm sáu chữ số trong tối đa 90 ngày

Theo mặc định, bạn phải nhập mã gồm sáu chữ số từ ứng dụng xác thực của mình mỗi khi đăng nhập. Để bỏ qua bước này, hãy chọn tùy chọn Tin cậy trình duyệt này để GravityZone không yêu cầu mã gồm sáu chữ số trong tối đa 90 ngày

Thay đổi mật khẩu đăng nhập

Sau khi tài khoản của bạn đã được tạo, bạn sẽ nhận được email có thông tin đăng nhập.

Email cũng chứa liên kết đến Trung tâm điều khiển GravityZone nơi bạn định cấu hình mật khẩu tài khoản của mình.

Bạn nên thay đổi mật khẩu đăng nhập định kỳ.

Để thay đổi mật khẩu đăng nhập:

- Nhấp vào tên người dùng của bạn ở góc trên bên phải của bảng điều khiển và chọn Tài khoản của tôi.

- Trong Chi tiết tài khoản, nhấp vào Thay đổi mật khẩu.

- Nhập mật khẩu hiện tại của bạn và mật khẩu mới vào các trường tương ứng.

- Nhấp vào Lưu để áp dụng các thay đổi.

Hướng dẫn giao diện người dùng

Bảng dữ liệu

Các bảng thường được sử dụng trong toàn bộ bảng điều khiển để sắp xếp dữ liệu thành một định dạng dễ sử dụng.

Điều hướng qua các trang

Các bảng có hơn 20 mục kéo dài trên nhiều trang. Theo mặc định, chỉ có 20 mục được hiển thị trên mỗi trang.

Để di chuyển qua các trang, hãy sử dụng các nút điều hướng ở cuối bảng. Bạn có thể thay đổi số lượng mục hiển thị trên một trang bằng cách chọn một tùy chọn khác từ menu bên cạnh các nút điều hướng.

Tìm kiếm các mục cụ thể

Để dễ dàng tìm thấy các mục nhập cụ thể, hãy sử dụng hộp tìm kiếm có sẵn bên dưới tiêu đề cột.

Nhập cụm từ tìm kiếm vào trường tương ứng. Các mục phù hợp được hiển thị trong bảng khi bạn nhập. Để đặt lại nội dung bảng, hãy xóa các trường tìm kiếm.

Sắp xếp dữ liệu

Để sắp xếp dữ liệu theo một cột cụ thể, hãy nhấp vào tiêu đề cột. Nhấp lại vào tiêu đề cột để hoàn nguyên thứ tự sắp xếp.

Làm mới dữ liệu bảng

Để đảm bảo bảng điều khiển hiển thị thông tin mới nhất, nhấp vào nút  Làm mới ở phía trên của bảng. Điều này có thể cần thiết khi bạn dành nhiều thời gian hơn trên trang.

Làm mới ở phía trên của bảng. Điều này có thể cần thiết khi bạn dành nhiều thời gian hơn trên trang.

Thanh công cụ hành động

Trong Trung tâm điều khiển, các thanh công cụ hành động cho phép bạn thực hiện các thao tác cụ thể liên quan đến phần bạn đang ở.

Mỗi thanh công cụ bao gồm một tập hợp các biểu tượng thường được đặt ở phía trên của bảng.

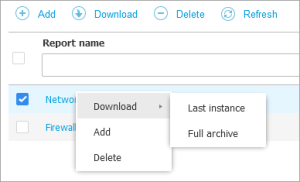

Ví dụ: thanh công cụ hành động trong phần Báo cáo cho phép bạn thực hiện các hành động sau:

Tạo báo cáo mới.

Tạo báo cáo mới. Tải xuống báo cáo đã lên lịch.

Tải xuống báo cáo đã lên lịch. Xóa báo cáo đã lên lịch.

Xóa báo cáo đã lên lịch.

Menu ngữ cảnh

Các lệnh trên thanh công cụ hành động cũng có thể truy cập được từ menu ngữ cảnh. Nhấp chuột phải vào phần Trung tâm điều khiển mà bạn hiện đang sử dụng và chọn lệnh mà bạn cần từ danh sách có sẵn.

mũi tên xuống có sẵn ở phía bên phải của mỗi thực thể. Khi Máy chủ bảo mật đầu tiên không khả dụng, thì máy chủ tiếp theo sẽ được sử dụng, v.v.

mũi tên xuống có sẵn ở phía bên phải của mỗi thực thể. Khi Máy chủ bảo mật đầu tiên không khả dụng, thì máy chủ tiếp theo sẽ được sử dụng, v.v.