FBI cảnh báo người dùng về lừa đ�

Cục Điều tra Liên bang Hoa Kỳ đã đưa ra c�...

Dịch vụ IT chuyên nghiệp.

Parse Server là một backend mã nguồn mở được triển khai cho bất kỳ cơ sở hạ tầng nào có thể chạy Node.js. Parse Server hoạt động với khung ứng dụng web Express. Công cụ này có thể được thêm vào các ứng dụng web hiện có hoặc tự chạy và có khả năng hoạt động độc lập.

Gần đây, các chuyên gia đã phát hiện sự tồn tại của một thành phần độc hại trong trình hoạt động phân tích cú pháp MongoDB BSON. Thông qua thành phần độc hại này kẻ tấn công có khả năng thực thi mã từ xa.

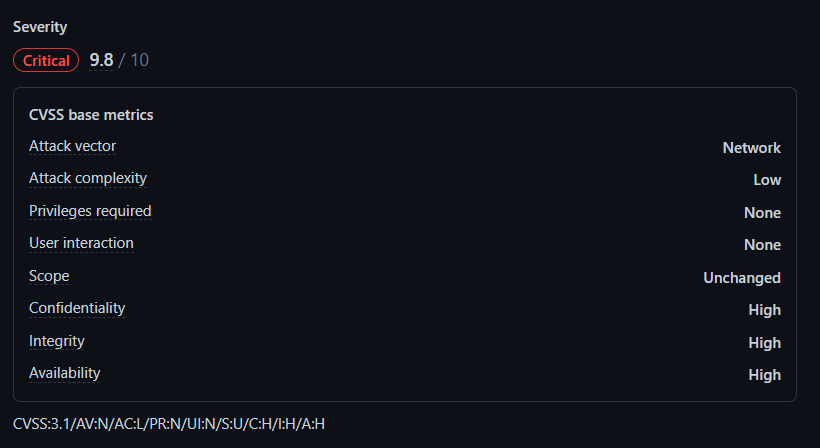

Lỗ hổng CVE-2023-36475 có số điểm CVSS đáng lo ngại là 9,8, nằm ở trung tâm của trình phân tích cú pháp MongoDB BSON mà Parse Server sử dụng. Những kẻ tấn công, tận dụng prototype trong pollution sink, có khả năng kích hoạt thực thi mã từ xa, lợi dụng lỗ hổng này để làm “bàn đạp” tấn công hệ thống.

Phiên bản bị ảnh hưởng và phiên bản vá lỗi tương ứng:

Các bản vá hoạt động để ngăn chặn “prototype pollution” trong cơ sở dữ liệu MongoDB adapter. Đối với các hệ thống gặp khó khăn trong việc triển khai bản vá có thể vô hiệu hóa thực thi mã từ xa thông qua trình phân tích cú pháp của MongoDB BSON.

Vì lỗ hổng có độ phổ biến cũng như điểm CVSS cao, cho nên nếu hệ thống của các bạn đang sử dụng nên có kế hoạch cập nhật hoặc sử dụng biện pháp khắc phục tạm thời tương ứng phù hợp.